Trong thời gian gần đây, chúng tôi đã nhận được một số câu hỏi từ khách hàng chưa cài phần mềm diệt virus là ổ cứng của họ bị nhiễm virus mã hóa dữ liệu hay còn gọi là virus tống tiền. Lần này, virus không giống như những loại mã hóa chúng tôi cảnh báo trước đó. Quá trình mã hóa đã tinh vi hơn rất nhiều, gây khó khăn trong quá trình cứu dữ liệu, đồng thời số tiền đòi chuộc cũng tăng lên nhiều lần.

1. Vì sao file bị mã hóa?

Virus mã hóa dữ liệu hay còn biết đến là phần mềm độc hại ransomware nó là mã độc có thể lây nhiễm vào máy tính và khóa hết dữ liệu làm người dùng không thể sử dụng được. Biểu hiện tất cả các file dữ liệu xuất hiện thêm đuôi .CRAB, .CCC, .AAA…. . Để lấy lại dữ liệu, người dùng buộc phải gửi tiền mua key theo yêu cầu của tin tặc. Cũng vì số tiền phải trả để chuộc dữ liệu quá lớn nên nó được mọi người gọi là virus tống tiền.

2. Tình huống virus mã hóa dữ liệu

Nhiều khách hàng do không cài phần mềm diệt virus và không có chuyên môn khách đã thực hiện nhiều thao tác hướng dẫn của mã độc. Khiến cho virus được mã hóa 2 lớp. Nếu quá trình kiểm tra có sai xót sẽ rất khó phát hiện. Thường những chuyên gia mới phân tích được những bất thường về các lớp mã hóa của virus. Nếu trong 1 năm về trước, dữ liệu có thể giải mã bằng 1 key để đọc dữ liệu, lần này để đọc dữ liệu, sẽ cần nhiều key hơn, đồng thời số tiền cũng tăng lên, có thể tới hàng trăm triệu.

Các virus tống tiền tấn công và phát triển theo cách ngày càng tinh vi khó phát hiện, đồng thời số tiền giải mã ngày càng tăng cao.

3. Các loại virus mã hóa, virus tống tiền

• CryptoLocker – là cuộc tấn công vào năm 2013 đã bắt đầu tên tuổi của ransomware hiện đại và đã lây nhiễm tới 600.000 máy. Dấu hiệu là tất cả các file dữ liệu xuất hiện thêm đuôi: *.Crypt, *.Crypz

• TeslaCrypt – tập trung vào các trò chơi và cải tiến liên tục trong thời gian tiếp theo với nhiều biến thể khác nhau. Biến thể đầu tiên là *.ECC sau đó *.VVV, *.CCC, *.ZZZ, *.AAA, *.ABC, *.XYZ và phiên bản sau cùng là *.XXX, *. TTT, *.MP3, *.MICRO

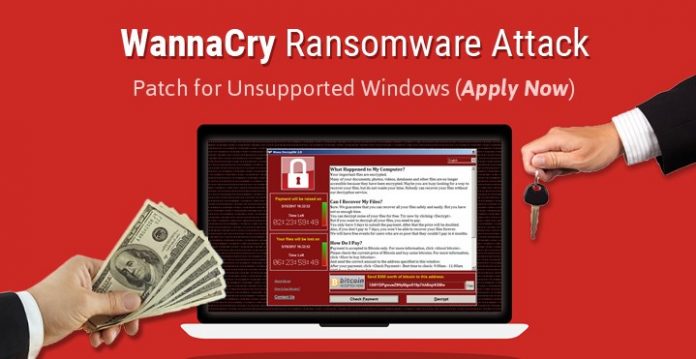

• WannaCry – lây lan tự trị từ máy tính này sang máy tính khách bằng cách sử dụng EternalBlue, được phát triển bởi NSA và sau đó bị đánh cắp bởi tin tặc

• NotPetya – cũng sử dụng EternalBlue và tấn công không gian mạng do Nga điều khiển chống lại Ukraine

• Locky – bắt đầu lan truyền vào năm 2016 “tương tự như phương thức tấn công của nó với phần mềm ngân hàng khét tiếng Dridex”.

4. Khôi phục dữ liệu bị mã hóa

Như các loại virus mã hóa dữ liệu trước đây, cách duy nhất để giải mã dữ liệu là phải trả 1 khoản phí để mua key. Nếu như vậy, khách hàng sao không phòng bệnh hơn là chữa bệnh bằng cách tìm mua một phần mềm diệt virus uy tín có tính năng ngăn chặn ngày từ mạng internet để đảm bảo virus mã hóa không xâm nhập được vào máy tính của bạn.